サプライチェーン攻撃の対策とは? 型・事例の整理から最新の対策要点まで解説

セキュリティ対策を3つのステップで丁寧に解説。2026年度から経済産業省が開始する「サプライチェーン強化に向けたセキュリティ対策評価制度」の★付き5段階評価の概要や、委託先の安全管理に欠かせない重要ポイントも紹介します。NRIデジタルトラストが提供する、制度対応を見据えた戦略立案から実装支援まで、最新の解決策をお伝えします。

目次

1. サプライチェーン攻撃とは何か?

サプライチェーン攻撃とは、ターゲットとする本命企業(親会社や大手企業)を直接狙うのではなく、その「サプライチェーン(供給網)」の脆弱なポイントを足掛かりにして侵入・攻撃を行う手法を指します。

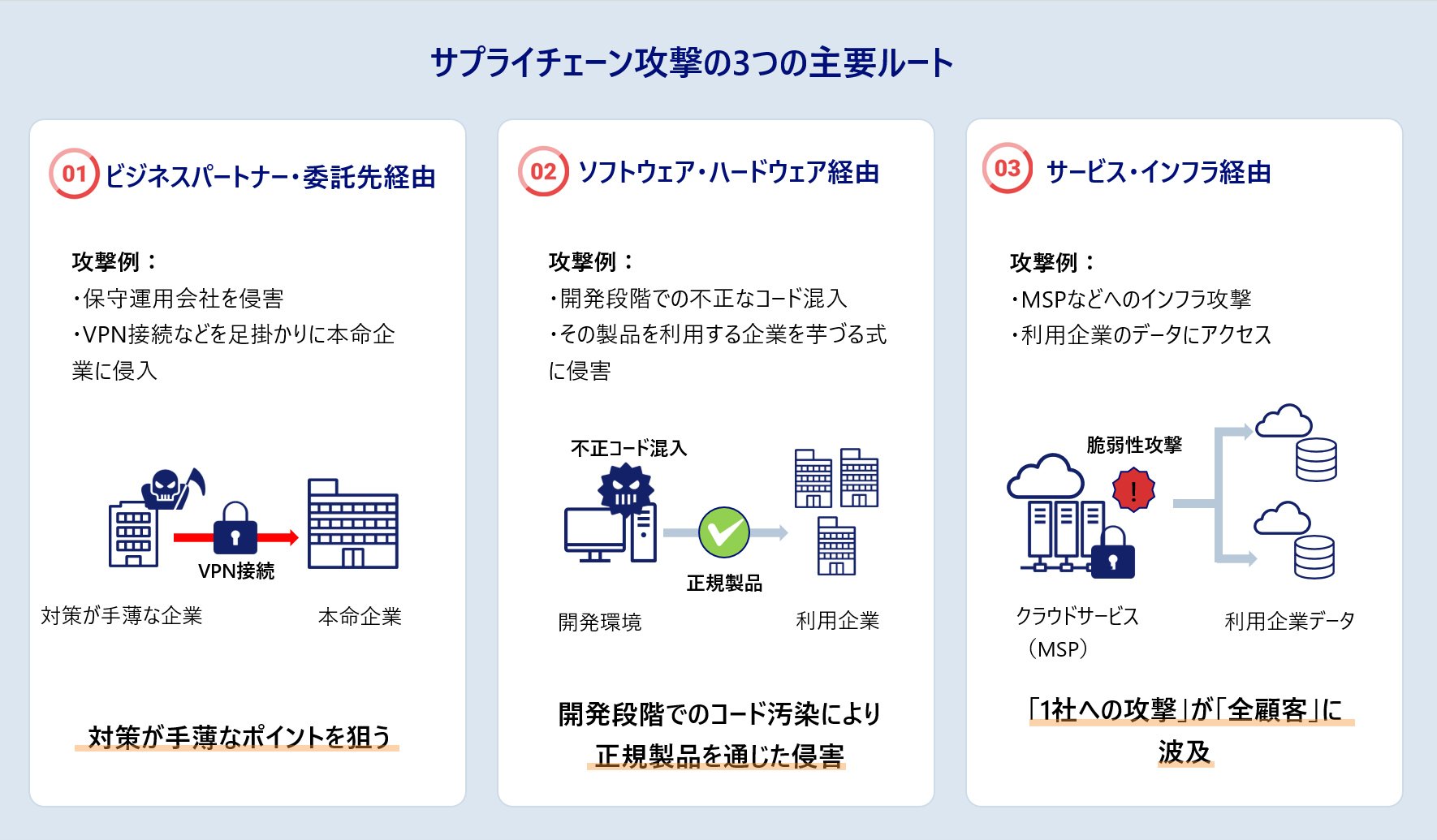

攻撃者が狙うルートは、大きく分けて以下の3つに分類されます。

- ビジネスパートナー・委託先経由:

- セキュリティ対策が比較的手薄な中小サプライヤーや保守運用会社を侵害し、VPN接続などを通じて本命企業のネットワークへ侵入する。

- ソフトウェア・ハードウェア経由:

- 製品の開発段階(ビルド環境など)で不正なコードを混入させ、その製品を利用する全ての企業を芋づる式に侵害する。

- サービス・インフラ経由:

- 利用しているクラウドサービスやマネージドサービス(MSP)の脆弱性を突き、利用企業のデータへアクセスする。

2. サプライチェーン攻撃の5つの型と事例

近年の攻撃は「取引先の脆弱性」を突くものだけでなく、開発プロセスやサービス基盤そのものを汚染するものが増えています。ここでは、代表的な5つの事例を“型”で整理し、自社の対策に落とし込める教訓に落とし込みます。

| 攻撃の型 | 具体的な事例とメカニズム | 事業への影響 | 教訓(管理者が意識すべき点) |

|---|---|---|---|

| 1. 委託先経由のランサムウェア | 国内自動車メーカーの仕入れ先(2022年) 部品メーカーの海外拠点のVPN装置の脆弱性を突かれ侵入。バックアップを含むシステムが暗号化。 |

仕入れ先1社のシステム停止により、国内全14工場の稼働が一時停止。約1万3,000台の生産に影響。 | 自社の防御が完璧でも「1社の部品欠品」で全事業が止まる。Tier1だけでなくサプライチェーン全体の可視化が必須。 |

| 2. ソフトウェアビルド汚染 | SolarWinds事件(2020年) 運用管理ソフトのアップデートファイルに、開発段階でバックドアを混入。正規更新を通じてマルウェアを配信。 |

米国政府機関やフォーチュン500企業の多くが感染。長期にわたり機密情報が組織的に窃取された。 | 「正規のソフトウェアアップデート=安全」という前提は通用しない。 EDR等による実行時の振る舞い検知が不可欠。 |

| 3. BPO・運用委託先の不正 | 国内通信大手のアウトソーシング先(2023年) コールセンター業務委託先の元派遣社員が、サーバーから顧客情報を不正に持ち出し、名簿業者へ売却。 |

約900万件の個人情報が流出。グループ全体としての社会的信用の失墜と、多額の調査・お詫び費用が発生。 | 委託先の「物理的・組織的な管理体制」まで踏み込んだ監督が必要。権限最小化とアクセスログの外部監視が鍵。 |

| 4. MSP・クラウド基盤への攻撃 | 大手マネージドサービスプロバイダー(2021年) IT運用管理ツールの脆弱性を悪用。攻撃者はMSPの管理権限を奪い、顧客企業へ一斉にランサムウェアを配信。 |

1社の侵害により、世界中の顧客企業1,500社以上が同時に被害。スウェーデンの大手スーパーでは全店舗が休業。 | 運用を外部(MSP)に任せることはリスクも委ねること。サービス提供元の選定基準とSLAの再定義が重要課題。 |

| 5. オープンソース(OSS)の悪用 | Log4jの脆弱性(2021年〜) Javaの汎用的なログ出力ライブラリに深刻な脆弱性が発覚。自社開発ソフトだけでなく購入製品内のOSSが標的に。 |

自社で把握していない「見えないソフトウェア資産」がリスクに。修正パッチ適用が遅れた企業で不正侵入が相次ぐ。 | ソフトウェアの「成分表」であるSBOM(エスボム)による構成管理を導入し、脆弱性発覚時の初動を迅速化すべき。 |

これらの事例は、攻撃者が「最もセキュリティの薄い地点(Least Secure Link)」を正確に狙い、そこからビジネスの心臓部へ到達していることを示しています。

3. サプライチェーン攻撃対策の3つのステップ

対策の第一歩は、自社を中心とした「エコシステム」の可視化です。以下の3つのステップで進めるのが効果的です。

ステップ 1. サプライヤーのリスク評価(可視化)

まずは、どのサプライヤーが自社の重要情報やネットワークにアクセスしているかを棚卸しします。

多くの企業において、サプライヤー管理は「アンケート(自己申告)」に留まっていますが、攻撃の巧妙化に伴い、より客観的・継続的な評価へのシフトが求められています。以下の「サプライヤー管理の成熟度モデル」を参考に、自社の現在地を確認してください。

- Level 1:未対応

- 契約のみでセキュリティ条項がなく、対策状況を把握していない

- Level 2:形式的評価

- 年1回程度のExcelチェックシート配布。回答は自己申告に依存

- Level 3:客観的・能動的評価【推奨される最低ライン】

- チェックシートに加え、セキュリティレーティングツールによる外観診断を実施。客観的データに基づき指導を行う

- Level 4:継続的ガバナンス

- 経産省「SCS評価制度」の★取得を取引条件化。EDR等のログ連携や、インシデント訓練を合同で実施

ステップ 2. 契約とガイドラインの整備

「善意」に頼るのではなく、契約によってセキュリティレベルを担保します。

- セキュリティ特約の締結:

- 委託契約にセキュリティ基準の遵守や、万が一の事故発生時の報告義務(48時間以内など)を明文化します。

- ガイドラインの提示:

- 自社が求めるパスワードポリシーやパッチ適用頻度などをまとめた「サプライヤー向けセキュリティガイドライン」を配布し、基準を明確化します。

ステップ 3. ゼロトラストアーキテクチャの検討

「信頼されたネットワーク(VPN等)からのアクセスは安全」という前提を捨て、境界防御に依存しない対策へシフトします。

- ID・アクセス管理の強化:

- サプライヤーからのアクセスには必ず多要素認証(MFA)を要求します。

- マイクロセグメンテーション:

- ネットワークを細分化し、万が一侵入されても被害が横に広がらない(横展開を阻止する)環境を構築します。

4. 2026年度開始予定「サプライチェーン強化に向けたセキュリティ対策評価制度」とは

現在、経済産業省とIPAは、2026年度末(令和8年度末)の本格運用開始を目指し、「サプライチェーン強化に向けたセキュリティ対策評価制度(SCS評価制度)」の構築を進めています。

これは、従来のような「各社独自のバラバラなチェックシート」による非効率を解消し、業界横断で共通の「ものさし」を用いてセキュリティ対策を可視化する制度です。

制度の核となる「★(星)」による5段階評価

本制度では、企業の役割やリスクの大きさに応じ、★1から★5までの段階的なセキュリティ水準が設定される予定です。

- ★1〜★2:

- 現行の「SECURITY ACTION(セキュリティアクション)」に基づき、自ら対策を宣言する段階です。

- ★3(全ての企業が最低限実装すべき対策):

- サプライチェーンに関わる全ての企業が必須で備えるべき、基礎的な防御策と体制(専門家による確認付きの自己評価を想定)。

- ★4(標準的に目指すべき対策):

- サプライチェーンの重要拠点となる企業が備えるべき、より高度な検疫やインシデント対応を含む標準的な対策。

- ★5(到達点として目指すべき対策):

- 国際規格に基づいた高度なマネジメントと、最新のベストプラクティスを導入する段階。

この制度が普及することで、情報システム・リスクマネジメント部門の業務は次のように変わります。

- 委託先管理の効率化:

- 自社独自の監査を行う代わりに、「★3以上の取得」を取引条件にするなど、客観的な指標でサプライヤーを選定・管理できるようになります。

- コストとリスクの可視化:

- 中小サプライヤー向けには、この制度と連動した「サイバーセキュリティお助け隊サービス」などの安価な支援策も用意されており、パートナー企業への対策支援がしやすくなります。

- 説明責任の向上:

- 経営層に対し、「国の制度に基づき、自社およびサプライヤーがどのレベルにあるか」を定量的に報告できるようになります。

5. まとめ:サプライチェーンセキュリティは「点」ではなく「面」で捉える

サプライチェーンセキュリティの強化は、単なるITの技術的課題ではなく、企業の社会的責任と「事業継続(BCP)」に直結する経営課題です。本稿で触れたように、経済産業省による新たな評価制度(SCS評価制度)の整備も進んでおり、今後は客観的な指標に基づいた「信頼の可視化」が取引の前提となっていくでしょう。

しかし、膨大なサプライヤーの現状把握から、ゼロトラストに基づいたシステム改修、そして継続的なガバナンスの維持を自社リソースだけで完結させるのは容易ではありません。

そこで、強力なパートナーとなるのが「NRIデジタルトラスト」です。

NRIデジタルトラストでは、野村総合研究所(NRI)が培ってきた高度な知見とITソリューションを融合し、貴社のサプライチェーンセキュリティをトータルでサポートします。

- 現状診断と戦略立案:

- 経済産業省のガイドラインや最新の評価制度を見据えた、実効性の高いリスクアセスメントを提供。

- ゼロトラスト環境の構築:

- 委託先との安全な接続を実現する、マルチクラウド環境に最適化されたセキュリティ実装。

- 継続的なモニタリング:

- 変化し続ける脅威に対し、運用の自動化やマネージドサービスを通じて「持続可能な防御」を実現。

-

- NRIデジタルトラスト(イメージ)ショートバージョン「システムのトラスト編」 [1分53秒]

…こちらNRIデジタルトラストの紹介動画になります。ソリューションの概要が理解できる内容となっておりますのでどうぞ御覧ください。

「制度開始を見据えたロードマップを描きたい」とお考えの皆様、まずはNRIデジタルトラストへご相談ください。貴社のビジネスエコシステム全体を守り、攻めのDXを支える基盤づくりを共に進めてまいりましょう。